Hay una variedad de maneras en las que se puede hackear el teléfono de alguien sin tocarlo. Mucha gente tiende a asumir que espiar o hackear el teléfono de alguien puede ser una tarea difícil y el procedimiento involucrado puede ser demasiado complejo. Sin embargo, la tecnología nos ha traído varias formas diferentes en las que esto puede ser posible.

Con la aplicación o técnica de hackeo de teléfonos adecuada, podrás espiar fácilmente las actividades del teléfono de otra persona. Este artículo describe 5 maneras diferentes en detalle, que le dará una idea clara acerca de cómo hackear el teléfono de alguien sin tocarlo.

1. Qué son las aplicaciones de espionaje de teléfonos celulares y cómo usarlas

2. El hackeo de teléfonos celulares por medio de mensajes spam: Cómo funciona

1. Qué son las aplicaciones de espionaje de teléfonos celulares y cómo usarlas

Hay una serie de aplicaciones de espionaje de teléfonos celulares que se pueden utilizar para saber cómo hackear el teléfono celular de alguien sin tocarlo y comprobar las actividades del usuario del dispositivo de destino. Estas aplicaciones requieren que se acceda al dispositivo de destino al menos una vez para su instalación.

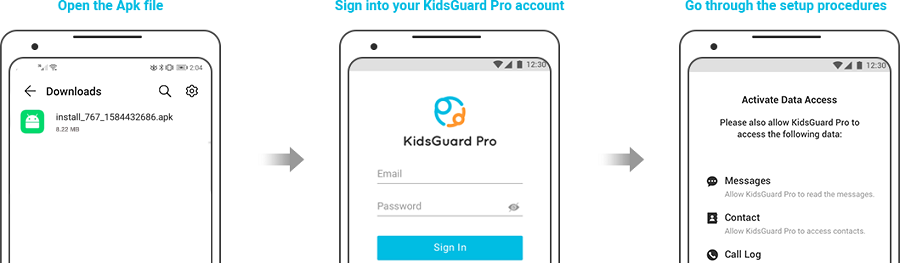

Después de eso, usted puede mantener remotamente un cheque en casi todas las actividades en el dispositivo de teléfono celular de destino. Todos los datos del mismo se suben a un panel de control en línea basado en la web al que se puede acceder fácilmente desde cualquier dispositivo.

¿Cuál es la mejor aplicación para espiar teléfonos móviles?

La mejor aplicación para espiar teléfonos móviles de todas las disponibles es KidsGuard Pro. Esta es una aplicación extremadamente eficiente que sincroniza los datos del teléfono celular de destino en tiempo real y los muestra en un panel de control interactivo en línea. Esta aplicación es rica en características y muy fácil de instalar y utilizar. Puedes acceder a todas las fotos, vídeos, mensajes, registros de llamadas, contactos, etc. a través de esta aplicación.

También se pueden controlar todas las actividades de las redes sociales más populares, como Facebook, WhatsApp, Snapchat, Instagram, etc. La ubicación en tiempo real del dispositivo de destino junto con su historial de localización también está disponible para usted. En general, esta es la forma más simple que usted puede ir para.

Cómo hackear un teléfono de forma remota utilizando KidsGuard Pro:

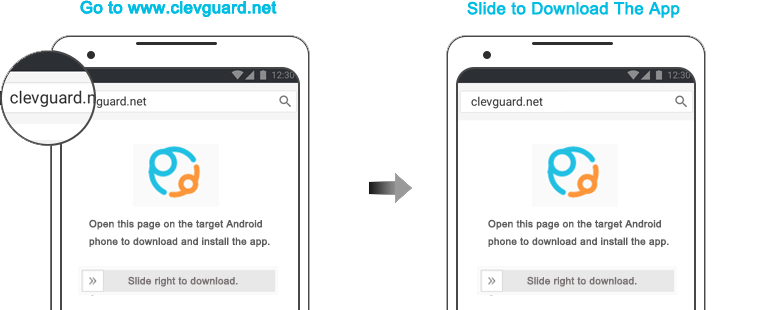

Usted puede utilizar los pasos mencionados a continuación para saber cómo espiar el teléfono de alguien sin tocarlo usando KidsGuard Pro. Por supuesto, al principio, usted necesita para acceder al dispositivo de destino una vez, pero después de eso, usted no necesita tocarlo de nuevo. Todo el proceso de instalación no llevará más de 5 minutos, incluso para un usuario novato.

Paso 1: Haz clic en el botón "Regístrate" para registrar una cuenta y seleccionar un plan basado en tus necesidades.

Paso 2: Instala y configura la aplicación siguiendo las indicaciones en pantalla para finalizar el proceso. Sólo te llevará unos minutos terminarlo.

Paso 3: Ahora, vuelva al sitio web de KidsGuard Pro e inicie sesión en su cuenta para acceder al panel de control en línea. Elige los tipos de archivos que quieres comprobar en el menú de la izquierda sin tocar el teléfono de destino.

This method of hacking into someone's phone is recommended for ease of use and efficiency.

2. Hacking de teléfonos celulares por mensajes de spam: ¿Cómo funciona?

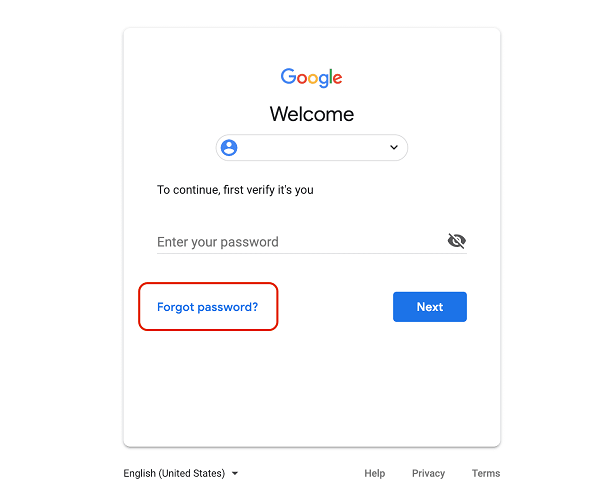

¿Se pregunta si alguien puede hackear mi teléfono sin tocarlo? El hackeo de teléfonos móviles a través de mensajes de spam se lleva a cabo engañando al propietario del dispositivo de destino y el uso de técnicas para hackear su cuenta de Google para acceder a sus datos del teléfono.

La cuenta de Google es utilizada por casi todo el mundo para una variedad de propósitos como sincronizar datos en la nube, iniciar sesión en aplicaciones de medios sociales, etc. Al conocer los detalles de la cuenta de Google que están vinculados al teléfono móvil de destino, se puede acceder a los datos de ese teléfono.

Cuando no se tiene la contraseña de la cuenta de Google o se ha olvidado, Google envía un código de seguridad al número de teléfono al que está vinculada. A este código de seguridad se puede acceder a través del mensaje de spam que se envía. Puedes saber cómo hackear un teléfono sin tocarlo siguiendo los siguientes pasos.

Paso 1: Vaya a la página de inicio de sesión de Google, introduzca el número del teléfono que desea hackear y haga clic en "Olvidé la contraseña" para enviar el código de verificación al dispositivo de destino.

Paso 2: Si puedes acceder físicamente al teléfono, puedes obtener el código de verificación, si no, tendrías que enviar un mensaje de spam al teléfono con un mensaje similar al siguiente.

""Este mensaje es de Google. Se ha detectado una actividad no autorizada en su cuenta de Google. Por favor, responda a este hilo con el código de verificación de Google enviado a su número"."

Paso 3: Si consigues engañar al usuario del dispositivo objetivo, podrás introducir el código de verificación que te han enviado para iniciar sesión en la cuenta de Google vinculada al teléfono que quieres hackear.

Al hacer esto, puede acceder a las aplicaciones de medios sociales del usuario del dispositivo de destino, correos electrónicos, lugares donde han estado y ubicaciones de mapas.

3. Usando Midnight Raid: Opción avanzada para profesionales

Uno de los métodos más populares adoptados por los hackers para espiar un teléfono es Midnight Raid. Para saber cómo hackear un teléfono móvil sin tocarlo mediante este método, se necesitan dos teléfonos, un ordenador portátil y conectividad inalámbrica. Uno de los teléfonos actúa como un módem GSM para el ordenador portátil y el otro actúa como un dispositivo en el que se recibiría la información.

La razón por la que se llama a este método Midnight Hack es porque se lleva a cabo en su totalidad durante la noche cuando el usuario del dispositivo de destino está dormido y su dispositivo se deja desatendido. Todo lo que tienes que hacer es enviar un simple mensaje al dispositivo de destino a medianoche indicando "Estás siendo hackeado". Este simple mensaje invocaría el Internet Explorer en el dispositivo objetivo.

Después de esto, se ejecuta una aplicación en el dispositivo de destino con el fin de recuperar los datos de la misma. A continuación, se recibe un SMS con el identificador único del teléfono objetivo, que es su número IMSI. Cualquier información del dispositivo de destino puede ser fácilmente recuperada con la ayuda de dicha aplicación.

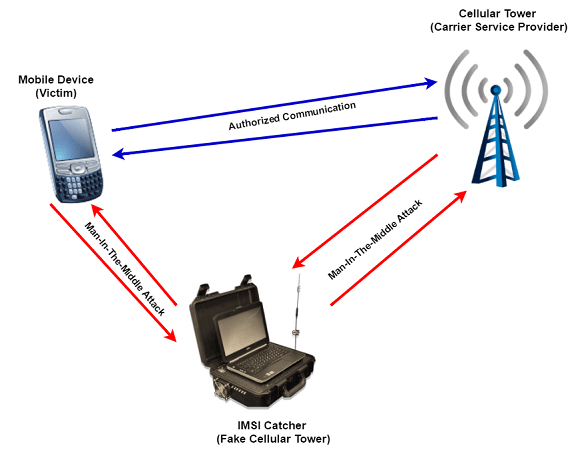

4. Hackear con el IMSI Catcher o Stingray de bricolaje

Un IMSI catcher, también conocido a veces como Stingray, es una herramienta tecnológica que actúa como una torre de telefonía móvil. Esto obliga a todos los teléfonos locales cercanos a establecer una conexión con él. Este método permite obtener el código IMSI único de la tarjeta SIM, la ubicación del dispositivo objetivo y acceder a varias otras capacidades de vigilancia. Normalmente, sólo los organismos gubernamentales o las fuerzas del orden utilizan esta tecnología. El uso de dicha tecnología está bastante regulado y no puede ser utilizado por todo el mundo.

Sin embargo, es posible diseñar una herramienta de este tipo por cuenta propia haciendo uso del software y el hardware de código abierto disponibles que se pueden sacar de Amazon. Los IMSI catchers se pueden utilizar para hackear los teléfonos de la red GSM, así como los teléfonos que funcionan en las redes 3G y 4G.

Lo que quizás no sepas es que tu smartphone hace ping a las torres de telefonía móvil constantemente. La información privada como la ubicación de su teléfono puede ser potencialmente filtrada con cualquier persona con una radio. Esta es la idea que se utiliza al hackear un teléfono utilizando un IMSI catcher.

La herramienta clave utilizada en esta técnica es un software de definición de dongle de radio, también conocido como RTL-SDR. Esta herramienta está diseñada para escuchar a través de una red GSM. Básicamente, para este tipo de hackeo, el único hardware necesario es un RTL-SDR que se puede comprar por menos de veinte dólares. Usando esto, puedes acceder al IMSI único que está vinculado a cada tarjeta SIM de los teléfonos.

El único software necesario para este tipo de hackeo es un pequeño script en Python de [Oros42] que está disponible de forma gratuita en GitHub. Si quieres hackear el teléfono de alguien sin tocarlo usando esta forma, tienes que ser muy conocedor de la tecnología y asumir el riesgo de infringir la ley.

5. Contrata a un hacker profesional

Si hackear un teléfono sin tocarlo le parece un proceso complicado, puede incluso contratar a un hacker profesional para este propósito. Un hacker profesional tendría años de experiencia en este campo y habría trabajado en varios proyectos de hacking.

El único inconveniente de este método es que es difícil encontrar un hacker profesional fiable. Además, incluso después de contratarlos, no puedes estar 100% seguro de que serán capaces de llevar a cabo la tarea de hacking con éxito.

Preguntas y conclusiones

Cuando se trata de rastrear un teléfono móvil sin tocarlo, pueden surgir muchas dudas en tu mente. Aquí abordamos las más comunes:

1. ¿Puede alguien hackear mi teléfono sin tocarlo?

Estrictamente hablando, no. La única forma de hackear un teléfono es acceder físicamente a él e instalar un software de hackeo de teléfonos por una vez. Después, pueden comprobar de forma remota todas las actividades que ocurrieron en el teléfono.

2. ¿Se puede acceder al teléfono de alguien de forma remota?

El software espía puede acceder de forma remota a los datos de su teléfono. Si su teléfono ha sido comprometido, entonces pueden hackear los mensajes de texto, la ubicación GPS, los correos electrónicos, las aplicaciones de medios, y más en su teléfono desde cualquier lugar del mundo.

3. ¿Puedes saber si tu teléfono está siendo hackeado?

Es crucial que seas capaz de identificar los signos de si tu teléfono está hackeado. Por ejemplo, textos o llamadas sospechosas, aplicaciones que no has descargado, aumento inusual del uso de datos, etc.

La próxima vez que te preguntes cómo hackear el teléfono de alguien sin tocarlo de forma gratuita, puedes utilizar cualquiera de estos métodos descritos anteriormente. Aunque hay varios métodos disponibles a través de los cuales se puede hackear el teléfono de alguien sin tocarlo, el uso de aplicaciones de espionaje de teléfonos de terceros es la forma más fácil.

KidsGuard Pro se destaca de los otros métodos ya que ofrece una gran eficiencia y operaciones súper fáciles. Por eso es muy recomendable.

Una serie de increíbles características

Rastrea la ubicación del teléfono celular en tiempo real y ve el historial de ubicaciones.

Comprueba todas las llamadas entrantes y salientes y los SMS.

Espiar las aplicaciones de redes sociales como WhatsApp, Instagram, Snapchat, Facebook, Viber, WeChat y más.

Acceda remotamente a los archivos del teléfono objetivo, como contactos, fotos, registros de llamadas, etc.

Registre las pulsaciones de teclas en el dispositivo de destino y también tome capturas de pantalla sin saberlo.