Aunque pienses que hackear un computador puede ser casi imposible, en realidad es posible con algunos conocimientos de hacking y unos cuantos trucos, ¡haciendo posible que obtengas acceso a los computadores que quieres monitorear!

Y todo ello sin tener que contratar a hackers de dudosa reputación a los que no siempre puedes confiar tus datos. ¡Así que, ya sea su hijo, empleado o posiblemente su cónyuge infiel, ahora puede monitorear cualquier computadora usando los 3 métodos simples ilustrados a continuación sobre cómo hackear una computadora!

- ¿Cómo puedo acceder remotamente a otro ordenador sin permiso?

- ¿Se puede acceder a un ordenador bloqueado de forma remota?

- ¿Es posible hackear el ordenador de alguien de forma remota?

¿Cómo puedo acceder remotamente a otro ordenador sin permiso?

Sin tener las credenciales correctas de nombre de usuario y contraseña, es increíblemente difícil acceder a un ordenador por tu cuenta sin ninguna información, autenticación o validación dada por el usuario original.

Para hackear el ordenador de alguien desde su ordenador sin permiso. tendrá que saber cómo utilizar algunas técnicas o tendrá que instalar una aplicación de hacking en el dispositivo de destino para evitar saber cómo hackear el ordenador de alguien de forma remota.

¿Se puede acceder a un ordenador bloqueado de forma remota?

Siendo el propio usuario original, que bloqueó el ordenador en primer lugar, todo lo que tendrá que hacer es introducir sus credenciales de acceso y continuar donde lo dejó.

Sin embargo, si usted no es un administrador, todavía es posible obtener acceso, pero tendrá que utilizar los pasos de hacking profesional para hacerlo.

¿Es posible hackear el ordenador de alguien de forma remota?

Aunque no es necesariamente fácil, es definitivamente posible entrar remotamente en el ordenador de alguien. Para entrar en el sistema de alguien, debes obtener su permiso para hacerlo, y es importante que no se den cuenta de que te lo han dado.

Un virus, que se adjunta a un archivo descargable o a un enlace dentro de un correo electrónico de phishing, abre el camino hacia el ordenador personal de alguien, permitiéndote acceder al contenido que contiene.

Sin embargo, un método mucho más sencillo y seguro es utilizar simplemente una herramienta de hacking invisible de terceros, como MoniVisor de ClevGuard, para no ser atrapado ni perder demasiado tiempo.

Ahora vamos a dejar las 3 formas diferentes de hackear el ordenador de alguien.

Forma 1 - Hackear remotamente a través de ClevGuard Monivisor - 100% Funcional y Secreto

Adecuado para: Quien quiera hackear el ordenador de alguien de forma remota y no tenga ninguna base tecnológica.

Dificultad de la operación: Fácil

Nivel recomendado:

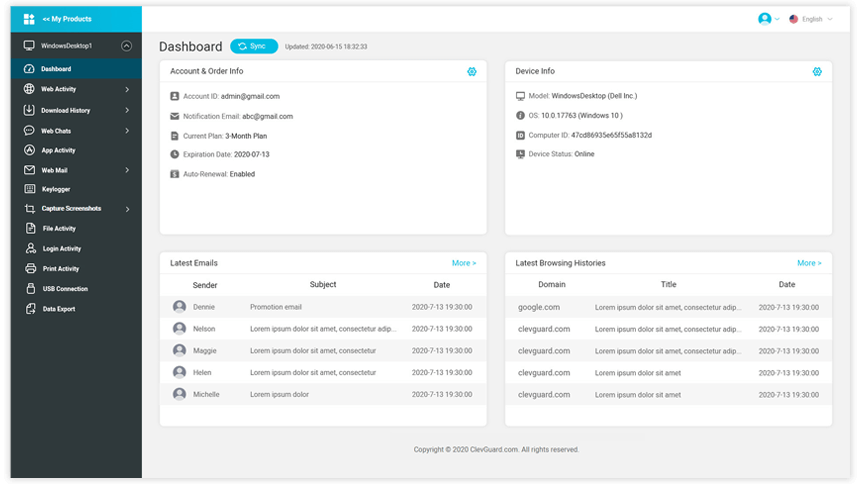

¿Alguna vez ha pensado en cómo su hijo o sus subordinados utilizan los ordenadores mientras usted no está? No más ya que ClevGuard MoniVisor es la solución perfecta para eso, graba todas las actividades en el dispositivo de destino dándole acceso a todas las pulsaciones de teclas, conversaciones en las redes sociales, todos los correos electrónicos de la web, etc... Mostrando los datos en un hermoso diseño bien organizado en el dispositivo del hacker.

El proceso de instalación y configuración es sencillo y cómodo, y puede empezar a supervisar la actividad desde su panel de control inmediatamente.

Lo que hace que esta solución sea única respecto a otras es que hace todo esto mientras permanece invisible en el ordenador objetivo, lo que significa que el objetivo nunca sabrá que ha sido hackeado.

Cómo hackear el ordenador de alguien sin credenciales de acceso

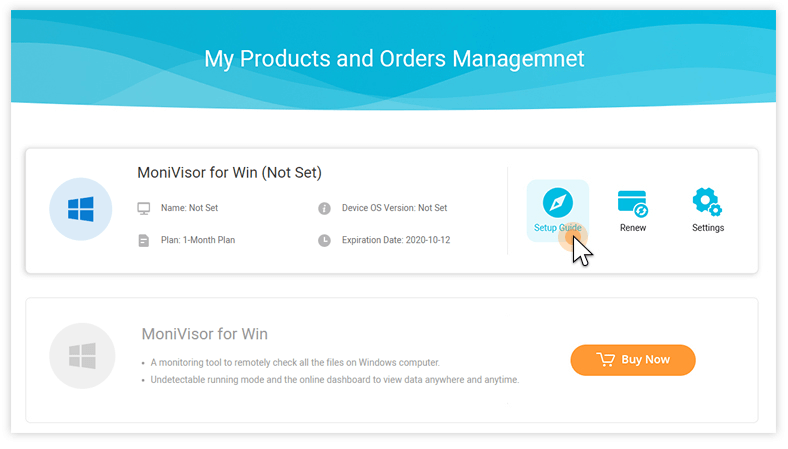

Paso 1: Obtener una cuenta y una licencia válidas

Al principio, usted necesita obtener una cuenta de MoniVisor utilizando una dirección de correo electrónico válida. A continuación, obtener un plan de acuerdo a su necesidad. Esto es necesario para poder acceder a los datos del ordenador y disfrutar de todas las funciones.

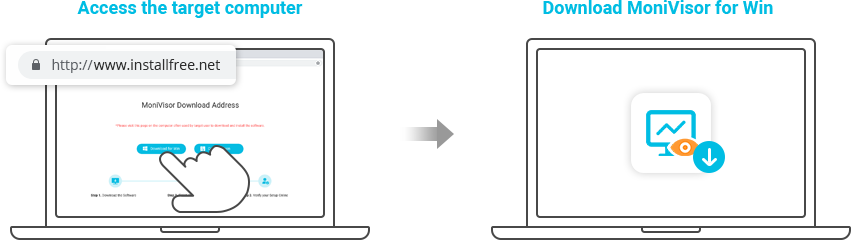

Paso 2: Comprueba la guía de configuración para descargar e instalar la aplicación en el ordenador de destino.

Este proceso puede costar unos 5 minutos para terminarlo. Habrá una guía clara para usted. No tendrás que preocuparte por si la operación es difícil o no.

Después de la compra, serás conducido a la página de Mis Productos, aquí podrás comprobar la Guía de Instalación. Cuando ya haya instalado y activado el software con éxito, entonces puede entrar en la cuenta en su propio ordenador.

Paso 3: Inicie sesión en el panel de control en línea para espiar el ordenador.

Ahora, ya ha terminado la configuración, todo lo que necesita hacer es ver todos los datos y archivos del ordenador objetivo. Entonces has hackeado el ordenador de alguien con éxito.

Después de leer la introducción y los pasos sobre cómo hackear el ordenador de alguien con MoniVisor, podemos saber que se trata de una App apta para todo el mundo. De hecho, hay otras 2 maneras de hackear un ordenador sin la ayuda de tal ind de software profesional, pero usted tiene que estar equipado con una buena base de la tecnología. Compruebe estas formas a continuación.

Esta es una opción perfecta para aquellos que buscan "cómo hackear el ordenador de alguien sin que lo sepa". Este es un software fácil de usar y no requiere ningún conjunto de habilidades para su funcionamiento. Además, el software que se ejecuta en segundo plano no hará que el sistema funcione más lento y que el rendimiento del ordenador de destino disminuya. El nombre no aparecerá en el escritorio ni en la barra de tareas.

Forma 2 - Hackear remotamente un ordenador a través de TeamViewer - Será atrapado

Adecuado para: Quien conozca el ID de TeamViewer y la contraseña del ordenador objetivo.

Dificultad de la operación: Fácil

Nivel recomendado:

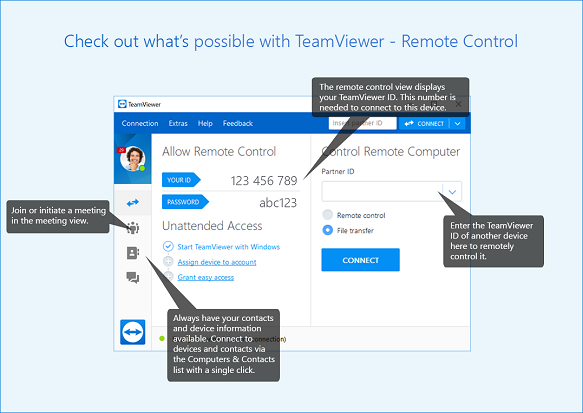

Otra forma de hackear el ordenador de alguien es instalando o haciendo que los usuarios instalen el software TeamViewer.

este software te da la posibilidad de tomar literalmente el control de un ordenador y controlarlo desde tu dispositivo que está actuando como control remoto, dándote acceso a todos los datos del ordenador objetivo.

A continuación se explica cómo hacerlo:

- Descargue el TeamViewer en el ordenador de destino.

- Configurar los dos ordenadores para que estén preparados para el control remoto.

- Introduzca el nombre de usuario y la contraseña del dispositivo de destino en su ordenador para emparejarlos.

Todo esto es gratuito para una licencia personal, lo que lo convierte en una gran opción para la supervisión.

Este método, sin embargo, puede resultar contraproducente si el usuario se da cuenta de lo que está sucediendo, ya que el software es claramente visible en el ordenador de destino, pueden saber claramente lo que estás haciendo si la pantalla no está bloqueada.

También es necesario tener la misma versión y una conexión estable y rápida en ambos lados para que este método funcione con eficacia, una conexión a Internet estable no es posible todo el tiempo haciendo que el hackeo y el monitoreo se limiten a sólo cuando el equipo de destino está conectado a la LAN o Wi-Fi.

Forma 3 - Evitar el inicio de sesión en Windows - La última opción

Adecuado para: Quien sabe mucho de informática y tiene mucho tiempo para acceder al ordenador para la configuración.

Dificultad de la operación: Super Difícil

Nivel recomendado:

Si bien es muy difícil de eludir la pantalla de inicio de sesión de Windows, es definitivamente posible con la combinación de la unidad de instalación de Windows y símbolo del sistema, puede configurar una nueva cuenta de administrador que tiene acceso a todos los datos de la cuenta principal.

Tenga en cuenta que esto no cambiará la contraseña que utiliza la cuenta principal, pero debería poder acceder, editar y copiar prácticamente todo desde la cuenta principal.

Cómo hackear un ordenador con Windows eludiendo el inicio de sesión

Paso 1: Para este método, primero necesitas crear una herramienta de instalación de Windows en un USB con un mínimo de 8 GB de almacenamiento libre. A continuación, hay varios pequeños pasos que debes realizar.

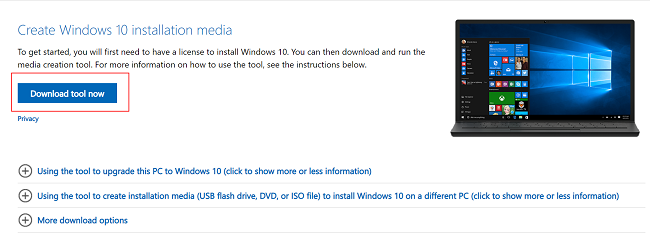

- Conecte la unidad flash a su ordenador y abra la página de descarga de Windows.

- Haz clic en "Descargar la herramienta ahora", y luego haz doble clic en la herramienta una vez que se haya descargado con éxito.

- A continuación, sigue las instrucciones que aparecen en pantalla para asegurarte de que utilizas la unidad flash como lugar de instalación.

- Deje la unidad flash conectada una vez finalizado el proceso de creación.

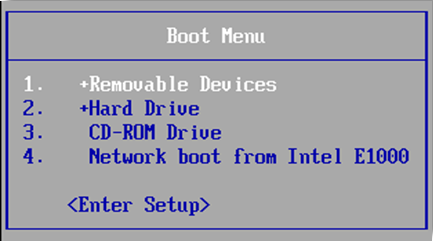

Paso 2: Pide a tu ordenador que arranque desde la unidad flash en lugar de desde el disco duro. Aquí tienes que cambiar el orden de arranque y esto necesita que accedas a la BIOS del ordenador.

¿Cómo entrar en la BIOS?

- Primero tienes que reiniciar el ordenador.

- Luego espera a que aparezca la primera pantalla de inicio del ordenador.

- Mantén pulsado Del o F2/F8/F12/ESC para entrar en la configuración.

- Espera a que se cargue la BIOS. Esto puede tardar unos minutos y luego puedes ir al menú de configuración de la BIOS.

Paso 3: Ahora busca la sección "Boot Order" en la pestaña Boot o Advanced. A continuación, seleccione el nombre de su unidad flash, luego pulse + hasta que la unidad flash esté en la parte superior de la lista.

Paso 4: En la pantalla de configuración, pulsa Shift+F10 para abrir el símbolo del sistema.

Paso 5: Después de esto, necesitas reemplazar el Administrador de Utilidades con el Símbolo del Sistema, lo que te permitirá crear un nuevo administrador. Al reemplazar el Administrador de utilidades por el Símbolo del sistema, podrá ejecutar funciones de nivel de administrador sin tener que iniciar sesión.

- Escriba mover c:\windows\system32\utilman.exe c:\windows\system''32\utilman.exe.bak en Símbolo del sistema.

- Presione Enter

- Escriba o copie c:\windows\system32\cmd.exe c:\windows\system32\utilman.exe en el Símbolo del sistema.

- Pulse Intro

Paso 6: El último paso es reiniciar el ordenador y utilizar la cuenta que ha creado para iniciar sesión.

Para llevar a cabo este hack con éxito, es necesario tener acceso físico al computador de destino, y el proceso de configuración llevará mucho tiempo y el proceso es súper técnico para la gente común.

Escrito al final

Desaconsejamos estrictamente el hackeo con fines ilegales. El hacking debe ser utilizado con fines éticos como el control parental y la supervisión de sus empleados en el trabajo, el uso de estos softwares y hacks para la actividad criminal puede venir con graves consecuencias legales, sin embargo, es muy importante utilizar estas herramientas y hacks con la máxima responsabilidad y cuidado.

De todas las formas, en nuestra experiencia encontramos que el ClevGuard Monivisor es la mejor solución, a pesar de que es un software de pago, que es invisible en el equipo de destino hace que sea la mejor manera en nuestra lista como se puede hackear a escondidas en el equipo sin que el usuario nunca se enteró de ello, por lo que es ideal para los escenarios de hacking furtivos.